Eine wahre Geschichte, die sich kürzlich zugetragen hat.

Ein Unternehmen aus Süddeutschland, qualifizierte Fachkräfte, ein IT-Beauftragter, seit einiger Zeit mit Microsoft 365 unterwegs. Mittlerweile auch mit Sharepoint zum Dokumentenaustausch mit Kunden / Partnern. Viele Mitarbeiter kennen noch die „alte Welt“ mit Netzlaufwerken…. sie sind in der “neuen Cloud-Welt” noch recht unerfahren.

Dann passiert es:

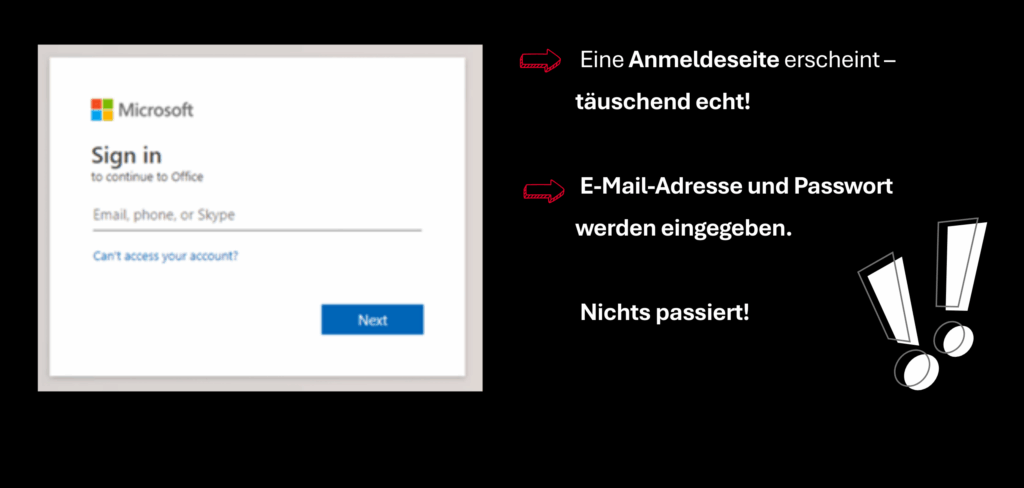

Am Vormittag erhält ein Mitarbeiter eine E-Mail von einem Geschäftspartner – darin ein Link zu einem „geteilten Dokument“. Sieht aus wie ein ganz normaler OneDrive-Link.

Er klickt.

Was wirklich passiert war:

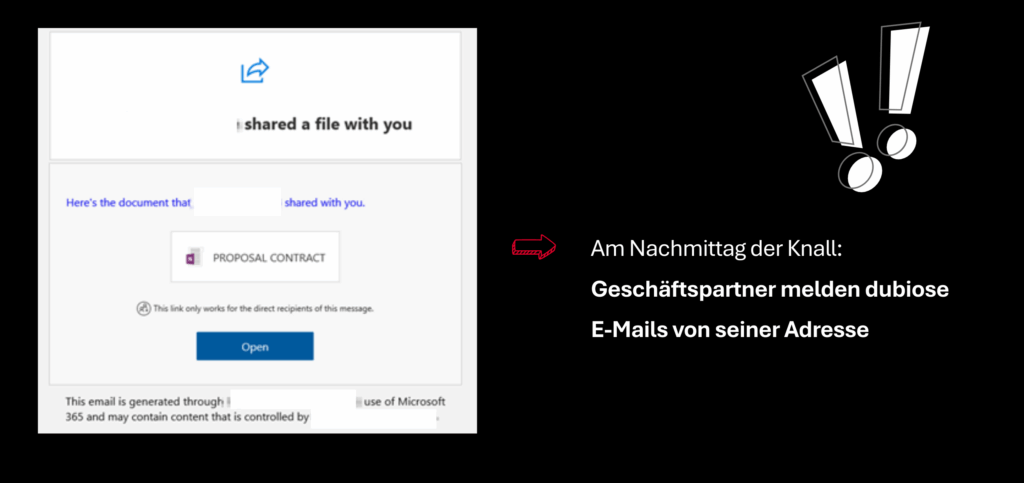

Die Angreifer hatten sich Zugang zu seinem E-Mail-Konto verschafft – und lasen nicht nur mit, sondern nutzten Inhalte aus echten E-Mails für weitere, gezielte Phishing-Angriffe auf Kunden und Partner. Die Täter löschten versendete Mails sogar direkt aus dem Postfach, um Spuren zu verwischen.

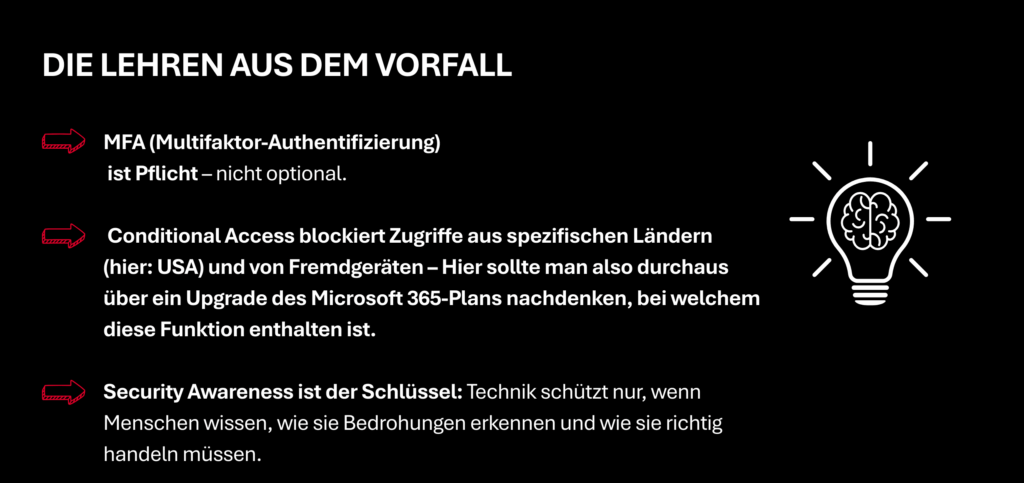

Unser Einsatz nach dem Hilferuf – Technisches Know-how trifft auf schnelle Reaktion:

- Sachverhalt geklärt

- Logs ausgewertet

- Betroffene Konten gesperrt

- Betroffene Geschäftspartner und Kunden identifiziert und informiert

- Den Microsoft 365 Tenant geprüft

- Absicherungsmaßnahmen durchgeführt

Ergebnis:

Nur ein Konto betroffen, keine Adminrechte. Hätte der Angreifer mehr Rechte gehabt, wäre der gesamte Tenant in Gefahr gewesen.

Aus einem IT-Problem kann zusätzlich auch schnell ein Datenschutzfall werden. Weil das komplette Postfach jedoch stundenlang im Zugriff war, lag hier ein vermutlich meldepflichtiger Datenschutzvorfall vor – mit all den unangenehmen Folgen für Image und Aufwand. Hierzu wurde der Datenschutzbeauftrage des Unternehmens hinzugezogen.

Dazu sichern wir Ihre Microsoft 365-Umgebung mit den passenden technischen Maßnahmen ab.

Wie sehen Sie das?

„Technik schützt – aber reicht das?“

Wie schaffen Sie die Balance zwischen moderner Security-Technologie und geschulten Mitarbeitern?